Bluetooth je súčasťou mnohých zariadení – nájdeme ho v mobiloch, notebookoch alebo televíziách. Najčastejšie slúži na pripojenie bezdrôtových slúchadiel, prenosných reproduktorov, myší alebo externých klávesníc. Väčšina z nás ho považuje za bezpečný. Práve bluetooth sa však v minulých rokoch už niekoľkokrát neslávne preslávil chybami, ktoré viedli ku kyberútokom. Na čo si dať pozor a aké kroky môžu zabrániť potenciálnemu zneužitiu tejto technológie?

Bluetooth v práci používame úplne bežne bez toho, aby sme si to uvedomovali. V konferenčných miestnostiach nám umožní bezproblémové prepojenie prezentácií a konferenčných systémov s mobilnými zariadeniami a notebookmi bez potreby komplikovanej kabeláže.

Na zdieľanie súborov medzi pracovnými stanicami bluetooth ponúka rýchlu a jednoduchú alternatívu k tradičným sieťovým pripojeniam. Využitím tejto technológie tak firmy získavajú nielen väčšiu flexibilitu a mobilitu v každodennej prevádzke, ale taktiež zlepšujú bezpečnosť a sledovateľnosť svojich aktív.

Ako v prípade iných technológií sa aj pri Bluetooth objavujú bezpečnostné chyby.

Aké sú najväčšie hrozby bluetooth súčasnosti?

Poslednú veľkú vadu v technológii bluetooth odhalila francúzska spoločnosť Eurecom vo verzii 4.2 a 5.4 v novembri 2023. Upozornila na ne vývojárov aj asociáciu Bluetooth SIG, ktorá dohliada na vývoj štandardov tejto technológie. Mobily s operačným systémom Android aj iPhone na opravu zatiaľ čakajú.

Zistenie spoločnosti Eurecom sa týka všetkej digitálnej techniky, ktorá využíva bluetooth od verzií 4.0 a 5.0. Chyba sa môže týkať všetkých zariadení vyrobených od konca roku 2014 a umožňuje útočníkom v dosahu bezdrôtového pripojenia obísť overovacie kľúče a odpočúvať alebo meniť komunikáciu medzi spárovanými zariadeniami. Výskumník Daniele Antonioli identifikoval hneď niekoľko zraniteľností v aktuálnej verzii štandardu bluetooth Core Specification, ktorým neskôr Eurecom priradil identifikátor CVE-2023-24023.

Chyba nahráva hneď dvom obávaným typom útokov: podvodom s identitou zariadenia a útokom na princípe man-in-the-middle. V prvom prípade útočníci vydávajú zmanipulované zariadenia za iné a vďaka tomu sú schopní zachytiť dôverné dáta pri komunikácii a ohroziť súkromie používateľov.

V druhom scenári je možné priamo manipulovať komunikáciu medzi dvoma zariadeniami bez toho, aby si toho bola ktorákoľvek strana vedomá. Tým sa otvárajú dvere ďalším bezpečnostným rizikám.

Niektorí vývojári navyše nevydávajú pri zariadeniach s bluetooth potrebné aktualizácie, čo ďalej zvyšuje pravdepodobnosť útoku.

Ako bluetooth funguje?

Bluetooth je bezdrôtová technológia pre komunikáciu alebo výmenu dát medzi zariadeniami, ktoré sa nachádzajú blízko seba. Využíva na to prenos na základe rádiových vĺn, pričom akčný rádius dosahu bluetooth siete závisí od používanej verzie technológie. Napríklad najnovšia verzia bluetooth 5.0 dosiahne vzdialenosť až 240 metrov v exteriéri a 40 metrov v interiéri. A najrozšírenejšia verzia 4.2 v priemere dosiahne 50 metrov vonku a 10 metrov vo vnútri. Predchádzajúce varianty sa používajú, ale ich popularita klesá v prospech nových verzií.

Odkiaľ sa vzal mýtus o absolútnej bezpečnosti bluetooth?

Zariadenia pripojené v sieti bluetooth spolu komunikujú pomocou rádiových vĺn s veľmi vysokou frekvenciou (UHF). Ide o elektromagnetické vlny s frekvenciou približne 2,4 gigahertzu, čo sú približne 2,4 miliardy vĺn za sekundu. Vlny UHF rôznych frekvencií sa okrem toho používajú v mikrovlnných rúrach alebo v systémoch GPS.

Bluetooth je dnes štandardnou výbavou najrôznejších elektronických zariadení. Preto výrobcovia, ktorí chcú túto funkciu spotrebiteľom ponúknuť, musia zabezpečiť, že ich produkty sú navrhnuté a vyrobené tak, aby zodpovedali medzinárodne uznávaným technickým špecifikáciám. Ich splnenie preukazuje, že zariadenia dokážu rozpoznať iné zariadenia, ktoré používajú technológiu bluetooth, a komunikovať s nimi.

Od iných bezdrôtových technológií sa líšia aj tým, že menia svoje frekvencie: zariadenia preskakujú na rôzne frekvencie stokrát za sekundu, čo zvyšuje obranu proti hackerským útokom. Prvé spárovanie zariadenia vyžaduje zdieľanie prenosového kódu alebo kľúča, ktorý má zaistiť, že sa k dátam nedostane žiadne iné zariadenie. Až po ňom dochádza k ďalším pripojeniam automaticky.

Pri správnej konfigurácii bezpečnostných protokolov preto môže byť technológia bluetooth pomerne bezpečná. Podľa americkej Agentúry pre kybernetickú a infraštruktúrnu bezpečnosť (CISA) sa rad zariadení bluetooth bohužiaľ spolieha na krátke číselné osobné identifikačné čísla (PIN) namiesto bezpečnejších hesiel alebo prístupových fráz, ktoré zvyšujú ochranu. Aj to uľahčuje útočníkom zneužitie vášho zariadenia.

Ak útočník odhalí vaše zariadenie bluetooth, môže vám napríklad začať posielať nevyžiadané správy alebo tiež nájsť spôsob, ako získať prístup k vašim dátam a poškodiť ich treba pomocou škodlivého malwaru šíreného cez túto sieť.

Aké sú najčastejšie útoky cez bluetooth?

1. Bluesnarfing

Ide o hackerskú techniku, pri ktorej sa útočník dostane do bezdrôtového zariadenia cez bluetooth bez súhlasu používateľa. Tento typ útoku najčastejšie mieri na notebooky, mobilné telefóny a tablety, ktorých majitelia nechávajú bluetooth pripojenie otvorené. Otvorené pripojenie totiž robí zariadenie viditeľným pre ostatných, a tak sa k nemu hackeri môžu dostať bez súhlasu používateľa aj na vzdialenosť 90 metrov. Aby sa im to podarilo, zameriavajú sa na miesta, kde je veľa ľudí, ako sú vlakové stanice alebo nákupné centrá.

Väčšina útočníkov dnes používa softvér, ktorý využíva zraniteľnosť zariadení podporujúcich technológiu bluetooth. Jednou z takýchto aplikácií je Bluediving, ktorá skenuje a identifikuje zariadenia podporujúce technológiu bluetooth so zraniteľnosťou v ich protokole OBEX.

Akonáhle sa teda útočník spáruje so zraniteľným zariadením cez bluetooth, bluediving zneužije zraniteľnosť a umožní útočníkovi prístup k napadnutému zariadeniu. Ten potom môže začať sťahovať dáta bez toho, aby si to obeť vôbec všimla. Hacker vďaka tomu môže zo zariadenia získať údaje, ako sú textové alebo e-mailové správy, položky kalendára, zoznamy kontaktov, a dokonca aj potenciálne citlivé informácie, ako sú heslá a osobné mediálne súbory.

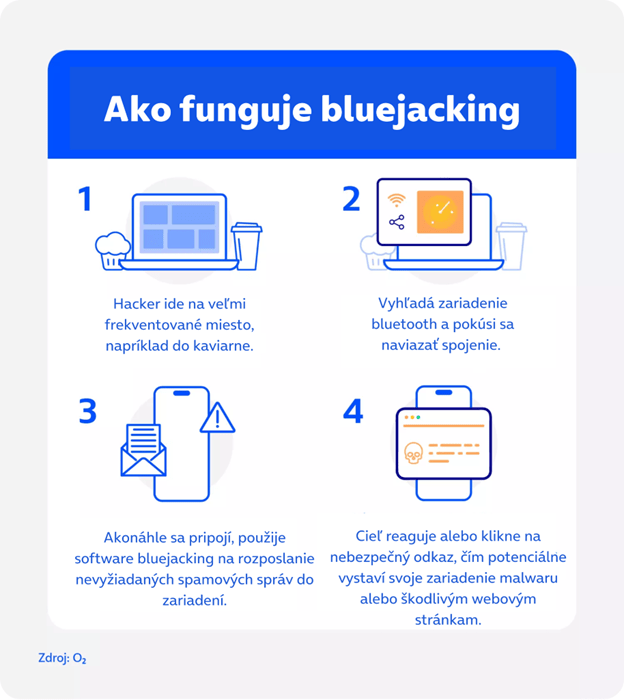

2. Bluejacking

Bluejacking je útok, počas ktorého hacker zahltí vaše zariadenie nevyžiadanými podvodnými správami. K tomu podobne ako pri bluesurfingu útočník potrebuje byť v dosahu iných zariadení s technológiou bluetooth. Takže ich môžete opäť čakať na frekventovaných miestach, ako sú letiská, nákupné centrá alebo kaviarne.

Bluejacker sa potom pokúsi pripojiť k vášmu zariadeniu pomocou softvéru pre bluejacking a odošle vám nevyžiadané správy. Tie môžu byť neškodné žartovné, ale aj nebezpečné phishingové, ktoré slúžia na krádež vašich informácií alebo na infikovanie vášho zariadenia malwarom.

3. Bluebugging

Bluebugging môže byť ešte ničivejší ako predchádzajúce dva útoky. Umožňuje totiž páchateľovi úplne ovládnuť zariadenie. Po nadviazaní spojenia so zariadením hacker zvyčajne nainštaluje zadné dvierka alebo malware, aby obišiel overovanie. Vďaka tomu nad ním môže útočník prevziať plnú kontrolu, čítať a odosielať správy, pristupovať k telefónnemu zoznamu obete a iniciovať alebo odpočúvať telefónne hovory.

Spočiatku sa bluebugging zameriaval na odpočúvanie alebo napichnutie počítačov s funkciou bluetooth. S narastajúcim používaním smartfónov sa hackeri presunuli na hackovanie mobilných telefónov. Uskutočniteľnosť tohto útoku je však na rozdiel od bluesnarfingu a bluejackingu obmedzenejšia kvôli dosahu bluetooth pripojenia. Niektorí útočníci preto používajú posilňovacie antény, aby rozšírili dosah útoku.

4. Sledovanie polohy

Hackeri môžu tiež zachytiť pripojenie a sledovať pohyb cieľa, na čo upozornili už v roku 2019 výskumníci z Bostonskej univerzity. Tí oznámili zraniteľnosť v niekoľkých zariadeniach bluetooth, cez ktoré mohli útočníci získať citlivé informácie vrátane presnej polohy a ďalších aktivít v aplikáciách, ktoré sledovanie polohy využívajú.

5. Bluesmacking

Bluesmacking je útok typu DoS (denial of service), ktorého cieľom je zahltiť zariadenie a vynútiť si jeho vypnutie. Kyberzločinci útočia na zariadenie odosielaním nadmerných dátových balíčkov. Akonáhle sa podarí zariadenie vypnúť, hackeri použijú bluesmacking ako vstupnú bránu pre závažnejšie útoky. V mnohých prípadoch však stačí zariadenie reštartovať.

6. Car whispering

Car whispering zneužíva bezpečnostné chyby bluetooth v autorádiách. Hackeri pomocou tohto útoku odpočúvajú konverzácie a telefónne hovory, ktoré prebiehajú v aute. V iných prípadoch môžu hackeri využiť pripojenie na prenášanie zvuku do automobilu.

Ako používať bluetooth bezpečne?

Bezdrôtová komunikácia je neodmysliteľnou súčasťou našich životov. Preto je dôležité dbať na bezpečnostné opatrenia spojené (nielen) s používaním bluetooth.

Základným odporúčaním je, aby ste bluetooth vypli, pokiaľ ho aktuálne nepoužívate. To minimalizuje riziko neoprávneného prístupu.

Okrem toho je vhodné používať bluetooth v „skrytom“ režime, ktorý zabraňuje detekcii vášho zariadenia ostatnými bluetooth zariadeniami, zároveň však stále umožňuje spárovanie s vybranými zariadeniami

Dôležité je tiež byť obozretný, kde bluetooth používate. Pri párovaní zariadenia alebo aktivácii režimu zisťovania v miestach, ako sú verejné bezdrôtové „hotspoty“, je vyššie riziko zachytenia vášho spojenia oproti používaniu doma alebo v aute.

Ďalším krokom na zaistenie vašej bezpečnosti je zhodnotenie zabezpečenia vášho zariadenia. Mnoho aplikácií pri inštalácii alebo aktualizácii žiada o povolenie na prístup práve k bluetooth. Vždy zhodnoťte, či je žiadosť o prístup k bluetooth oprávnená, alebo nie.

Nezabudnite tiež využívať ďalšie bezpečnostné opatrenia, ako je overovanie a šifrovanie, a pravidelne, približne raz za mesiac, meniť svoje osobné identifikačné číslo bluetooth (PIN). Aj keď to znamená nutnosť znova spárovať všetky používané bluetooth zariadenia, sťažíte tým prácu útočníkom.

Kľúčovú úlohu zohráva tiež používanie aktualizovaného softvéru a ovládačov, ktoré zahŕňajú opravy zabezpečenia, a vyhýbanie sa používaniu nepodporovaných alebo nezabezpečených zariadení, najmä tých, ktoré podporujú zastarané verzie bluetooth 1.0 a 1.2. Týmto proaktívnym prístupom môžete výrazne znížiť riziko bezpečnostných hrozieb spojených s používaním bluetooth.

Prípady bluesnarfingu, bluejackingu a bluebuggingu nám pripomínajú, že aj napriek širokému využitiu a pohodliu, ktoré bluetooth prináša, nesmieme podceniť jeho zraniteľnosti. Tieto metódy útokov zdôrazňujú význam neustáleho vzdelávania o bezpečnostných rizikách a dôsledného uplatňovania odporúčaných opatrení na ochranu našich zariadení.

Na čo by si u bluetooth mali dať firmy pozor?

Aby firmy zaistili bezpečnosť svojich bluetooth zariadení a sietí, mali by implementovať komplexnú stratégiu, ktorá zahŕňa pravidelné bezpečnostné audity, školenia zamestnancov a aktualizáciu svojich bezpečnostných politík tak, aby reflektovali najnovší vývoj v oblasti bezpečnostných hrozieb a postupov, ako sa im brániť.

Čo si z článku odniesť?

Technológia bluetooth predstavuje pri nesprávnom používaní bezpečnostné riziko pre jednotlivcov i firmy.

Bluetooth umožňuje hackerom vykonávať útoky typu man-in-the-middle alebo podvody so sfalšovanou identitou.

Aj napriek bluetooth je možné šíriť škodlivý malware alebo ukradnúť citlivé dáta.

Najčastejšie typy útokov bluesnarfing, bluejacking aj bluebugging obvykle využívajú otvorené alebo zistiteľné pripojenie k bluetooth, pomocou ktorého odhalia zariadenie a pokúsia sa s ním spárovať.

Technológia bluetooth obsahuje chyby a zraniteľnosti, preto je nutné držať sa zásad jej bezpečného používania. Medzi ne patrí bluetooth vypínať vo chvíľach, keď ho nepotrebujeme, alebo obmedziť jeho používanie na verejných miestach.